El 25 de octubre pasado, apenas una semana después del inicio de la crisis social, se conoció que Carabineros fue víctima del hackeo de bases de datos que permitió la filtración de información sensible contenida en archivos de inteligencia y datos personales de 29.952 funcionarios de la institución.

Este fue el primer gran cibergolpe -conocido públicamente- llevado a cabo durante estas más de 4 semanas de estallido social, por un grupo distinto de manifestantes, decididos a interferir con la acción del gobierno y sus organismos relacionados en la esfera digital. Se trata de una verdadera guerrilla virtual, que permanentemente protesta y arma barricadas en el ciberespacio, entorpeciendo el actuar público en la red.

El hecho fue denunciado ante la Fiscalía Oriente por Carabineros bajo la figura de sabotaje informático, y en ese marco, ayer lunes se conoció la detención de un hombre en Talca, tras ser investigado como presunto partícipe de la difusión de información delicada. El imputado declaró ante los policías, reconociendo haber creado también los sitios volanteomaleta.cl, boletaofactura.cl, verdeclaveverde.cl y verdeclaveverde.com. De acuerdo a la información recabada por Carabineros y la Fiscalía, fue en este sitio donde se publicó la información de 29 mil policías, con sus nombres, apellidos y dotación.

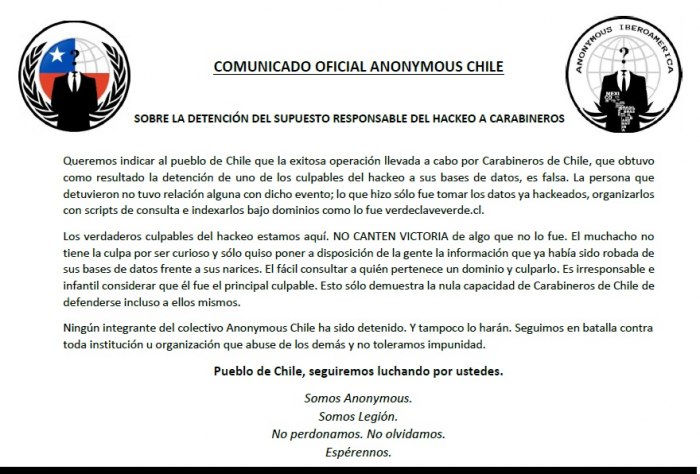

Sin embargo, este martes 3 de diciembre, el colectivo Anonymous Chile a través de un comunicado oficial, y junto con reconocer la autoría del hackeo a la base de datos policial, declaró que ninguno de los autores de esta acción ha sido detenido aún “y tampoco lo harán. Seguimos en batalla contra toda institución u organización que abuse de los demás y no toleramos impunidad”.

[Lea comunicado completo de Anonymous AQUÍ]

Este declaración fue la clara demostración de una lucha abierta que se vive en el ciberespacio entre los ciberactivistas por una parte, y el Gobierno por otra en el marco del estallido social. Una lucha subterránea que se asoma a través de redes sociales, sitios web intervenidos y reportes del accionar de equipos especializados en le gobierno en monitorear y controlar estos ciberataques (no siempre exitosos como podrán constatar a continuación).

Gobierno a la defensiva

Sólo en el período entre el 19 y el 25 de octubre, el Equipo de Respuesta ante Incidentes de Seguridad Informática del Gobierno de Chile, CSIRT GOB, dependiente del Ministerio del Interior, reportó públicamente 23 incidentes relacionados con diversos grados de ataque contra servidores y web de entidades de gobierno, desde ministerios hasta municipios, pasando por diversas reparticiones intermedias y entidades dependientes (en el que se incluye el ya mencionado caso de Carabineros)

Así, en su boletín N°18, el CSIRT señala que “detectó tráfico anómalo en la red de conectividad del Estado y en los sitios web de gobierno que visualiza a través de sus plataformas. Esta anomalía fue detectada entre los días sábado 19, domingo 20 y lunes 21 de octubre de 2019. (…) CSIRT pudo identificar diferentes fuentes de ataques, siendo la gran mayoría internacionales, y otros nacionales. En este último caso, CSIRT pudo confirmar que existió concertación por parte de grupos nacionales para la perpetración de actividad maliciosa”.

La información a continuación es la que ha sido hecha pública por el propio CSIRT en su sitio web www.csirt.gob.cl.

El primero de estas intervenciones lo sufrió Junaeb el sábado 19 después del mediodía, que implicó la caída de su sitio web mediante un ataque DDoS (ataque distribuido denegación de servicio).

Ese mismo día en horas de la tarde el turno fue del sitio del Mineduc, que fue “rechazado”.

Al día siguiente, un nuevo ataque DDOS afectó al Gobierno Digital, quedando los sitios web asociados al dominio gob.cl no disponibles durante tres minutos antes de contenerse el ataque en cuestión.

Además, desde la tarde del domingo 20 hasta la madrugada del lunes 21, CSIRT identificó una serie de ataques de DDOS contra la Red de Conectividad del Estado, las que fueron repelidas. En este marco, el sitio web de la Dirección de Transporte Público Metropolitano, que se encuentra alojada fuera de la Red de Conectividad del Estado, el que fue vulnerado e intervenido por terceros.

El lunes 21, en tanto, el sitio de la municipalidad de Macul sufrió un defacement (intervención externa y suplantación de información) en su página de pagos.

Los días 21 y 22, se reportaron ataques de DDOS generalizados contra redes del Estado, por medio de dos ataques de denegación de servicios, que buscaban paralizar los sistemas informáticos del gobierno, aunque si éxito según reporto el CSIRT.

El martes 22 fue el turno del Ministerio de Agricultura, con ataques DDOS rechazados, y el miércoles 23 contra el Ministerio del Interior, en cuyo caso refería a una filtración de bases de datos expuestas en internet y que contenían usuarios y contraseñas de correos electrónicos pero que fue contenido sin afectación. El ataque contra este ministerio se repetiría ese mismo día en la noche y poco después de la medianoche del día siguiente, nuevamente sin éxito de acuerdo al CSIRT.

Dicho miércoles, además, el MINVU sufrió un ataque de DDOS que generó múltiples conexiones hacia el Ministerio, que también acabó bloqueado. El ataque contra esta repartición se repetiría en dos ocasiones el jueves 24, nuevamente sin éxito.

El mismo jueves, a las 01:23 horas, el CSIRT detectó la suplantación del sitio Elige Vivir sin Drogas y reportó el hecho al hosting que alojaba al sitio falso para que procediera a bajarlo, lo que se logró con éxito al cabo de unos minutos.

Ese mismo jueves poco después de las 6 AM, CSIRT fue informado de un defacement en una página del sitio web de la Municipalidad de San Nicolás el que, si bien afectó su funcionalidad, no implicó daños mayores.

El viernes 25 de octubre fue sin duda uno de los más complejos. Al ya mencionado ataque contra Carabineros se sumaron ataques DDOS contra los sitios de los ministerios de Justicia, Economía, Obras Públicas, Senado (que quedó inhabilitado por un breve lapso) y Dirección General de Aguas, mientras que el sitio del Sename sufrió un defacement que inhabilitó el sitio por cerca de una hora.

Días después, el 29 de octubre, a través de redes sociales se conoció un nuevo hackeo masivo a los documentos de Carabineros, entre ellos algunos del departamento de Inteligencia de la institución, liberando más de diez mil archivos, entre los que se contaba informes de seguimiento de diversos dirigentes sociales y sindicales. La institución reconoció, además, que un código malicioso fue detectado en sus sistemas el día 22.

Desde la otra vereda…

Y mientras las movilizaciones se hacían sentir de forma creciente a lo largo del país, los grupos de manifestantes también hacían acto de presencia en el ciberespacio siendo el objetivo particular en esta primera etapa el sitio web de la Dirección de Transporte Público Metropolitano, en el que la intervención del sitio permitió por instantes acceder sólo al siguiente mensaje: «You have been H4CK3D. No subestimen el poder del pueblo chileno, esto es solo el comienzo», con el fin de dejar en evidencia la vulnerabilidad de esta web pública.

El día 10 de noviembre, el grupo Anonymous señaló en redes sociales: “Mensaje de #Anonymous a Sebastian Piñera: Se inicia oficialmente #OpChile Segunda Etapa”.

Urgente:Mensaje de #Anonymous a Sebastian Piñera

Se inicia oficialmente #OpChile

Segunda EtapaSomos Anonimos, Somos Uno. pic.twitter.com/G5wbYTvbSI

— ©halecos Amarillosᴳᴸᴼᴮᴬᴸ

ʷAͤNͣOͬNͤYˡMͤOᵍUͥSͦⁿ

(@ChalecosAmarill) November 11, 2019

Dicho mensaje ha sido seguido por una serie de ataques en contra de diversos sitios y servidores del gobierno como http://tramitefacil.gob.cl; http://apis.digital.gob.cl; http://devssi.digital.gob.cl; http://documentos-cha.digital.gob.cl; http://simple.digital.gob.cl. A ellos se han unido ataques DDoS contra partidos políticos como UDI y Evópoli, instituciones dependientes directa o indiretamente del Ejército como FAMAE, la Academia de Guerra (cuyo sitio fue bajado y su contenido reemplazado con textos alusivos a la revolución de 1974 en Portugal en la que los militares derrocaron al dictador abriendo camino a la restauración democrática).

El sitio web de la Academia de Guerra fue bajado en el contexto de #opchile. vía: https://t.co/3P6EMDch90

— anonimasfem (@anonfemcl) November 20, 2019

Qué es el CSIRT

El Equipo de Respuesta ante Incidentes de Seguridad Informática del Gobierno de Chile, CSIRT GOB, dependiente del Ministerio del Interior, es el rostro público, pero semi oculto, del gobierno para enfrentar estas amenazas contra la ciberseguridad del Estado.

Semi oculto, ya que es un área ultra especializada de la cual poco y nada se ha difundido, pero que tiene un activo sitio web, en el que entrega permanente información de amenazas, recomendaciones y balances. También detalla sus objetivos:

– Proveer información y asistencia a la Red de Conectividad del Estado y, en general, al Ciberespacio Gubernamental.

– Administrar un Sistema de Cooperación Nacional e internacional en materias de ciberseguridad, con el objetivo de reducir el riesgo y articular la respuesta a éstos cuando su materialización sea efectiva.

– Promover buenas prácticas en materia de ciberseguridad en la Administración Gubernamental.

– Promover la Protección de las Infraestructuras de Información Críticas País (CIIP por sus siglas en inglés) y Recursos Claves.

– Promover el fortalecimiento del marco jurídico en lo que se refiere a delitos Informáticos y Cibercrimen.

– Promover la concienciación en materias de ciberseguridad.

– Apoyar y fortalecer la acción tecnológica gubernamental, ampliando el uso de tecnologías de información y comunicación en la gestión pública, a través de la mantención y control de la Red de Conectividad del Estado.

Su alcance, según detalla en su sitio, Está constituida por los Ministerios, las Intendencias, las Gobernaciones y los órganos y servicios públicos creados para el cumplimiento de la función administrativa, incluidos la Contraloría General de la República, el Banco Central, las Fuerzas Armadas y las Fuerzas de Orden y Seguridad Pública, los Gobiernos Regionales, las Municipalidades y las empresas públicas creadas por ley. También incluye al sector privado que se integra a su cobertura en la medida que pertenezca a sectores estratégicos o se haya establecido un convenio de colaboración público-privado.

¿Qué es un DDoS?

DDoS son las siglas de Distributed Denial of Service. La traducción es “ataque distribuido denegación de servicio”, y traducido de nuevo significa que se ataca al servidor desde muchos ordenadores para que deje de funcionar.

Así, cuando hay demasiadas peticiones se queda sin recursos, se cuelga y deja de funcionar. Puede que se apague directamente o que sólo deje de responder conexiones. De cualquiera de las dos formas, el servidor no volverá a la normalidad hasta que el ataque pare, ya sea porque los atacantes han parado o porque se logrado bloquear las conexiones ilegítimas, y se rearranque todo lo que haya dejado de funcionar.

¿Qué es un defacement?

Deface o defacement es entrar sin autorización en un servidor web y manipular la página principal, dejando algún tipo de mensaje en texto, imagen, vídeo. Puede ser de carácter reivindicativo político, lo que sería hacktivismo, o para avergonzar a los responsables del sitio, o simplemente un graffiti al estilo Paco estuvo aquí. Hay grupos especializados en hacer defaces, incluso quienes se lo toman como una competición.